2023. 3. 3. 18:10ㆍ네트워크(Network)/Fortinet

SSL VPN이란?

SSL 인증서를 기반으로 내부 네트워크에 접근할 수 있는 가상 사설망입니다.

모든 트래픽은 SSL 또는 전송 계층 보안(TLS) 프로토콜을 사용하여 암호화되기 때문에 안전한 연결이 가능합니다.

FortiGate에서 SSL VPN을 사용하면 좋은 점

FortiGate는 사설 인증서를 가지고 있기 때문에 별도 인증서 발급을 하지 않고 바로 SSL VPN 사용이 가능합니다.

ID/PWD뿐 아니라 E-mail, Token 형태로 Multi-Factor를 지원하고 사설 Idp와 연동하여 SAML 인증이 가능하다는 특징이 있습니다.

이전에는 HTTPS 접근과 SSL VPN 사용 시 Fortinet_Factory 인증서를 사용하였습니다.

FortiOS 7.2.1부터는 HTTPS에는 Fortinet_GUI_Server 인증서가 새롭게 생성되면서 인증서를 더욱 세부적으로 관리할 수 있습니다.

[New Default certificate for HTTPS administrative access 바로가기]

SSL VPN 설정 방법

User & Authentication → User Definition 메뉴를 통해 계정 정보를 생성할 수 있습니다.

FortiGate는 Local Server 역할을 수행할 수 있기 때문에 User Type을 Local User로 설정합니다.

(외부에서 사용하는 인증 서버가 별도로 있다면 LDAP 혹은 RADIUS, TACACS+ 등으로 연동이 가능합니다.)

Contact Info 차례에서는 2차 인증을 설정할 수 있습니다.

2차인증은 크게 FortiToken, Email-Based-Authentication으로 사용할 수 있습니다.

- FortiToken은 FortiGate에서 2개가 무료 제공됩니다.

- Email-Based-Authentication은 CLI를 통해 설정이 가능하며 무료로 사용할 수 있지만 SMTP Server에 따라 응답 속도가 느릴 수 있습니다.

(SMS로 코드 인증을 진행하려면 별도 구매가 필요합니다.)

(SMTP Server는 기본값으로 notification.fortinet.net으로 설정되어 있어 System → Settings메뉴에서 수정 가능합니다.)

FortiGate에서 제공되는 인증 외 다른 방안을 원하실 경우 RADIUS Server를 사용하시거나 IdP를 사용하여 SAML 인증을 구성해야합니다.

대표적인 예로 Okta, Orange Authenticator등을 사용하여 Google OTP 인증을 설정할 수 있습니다.

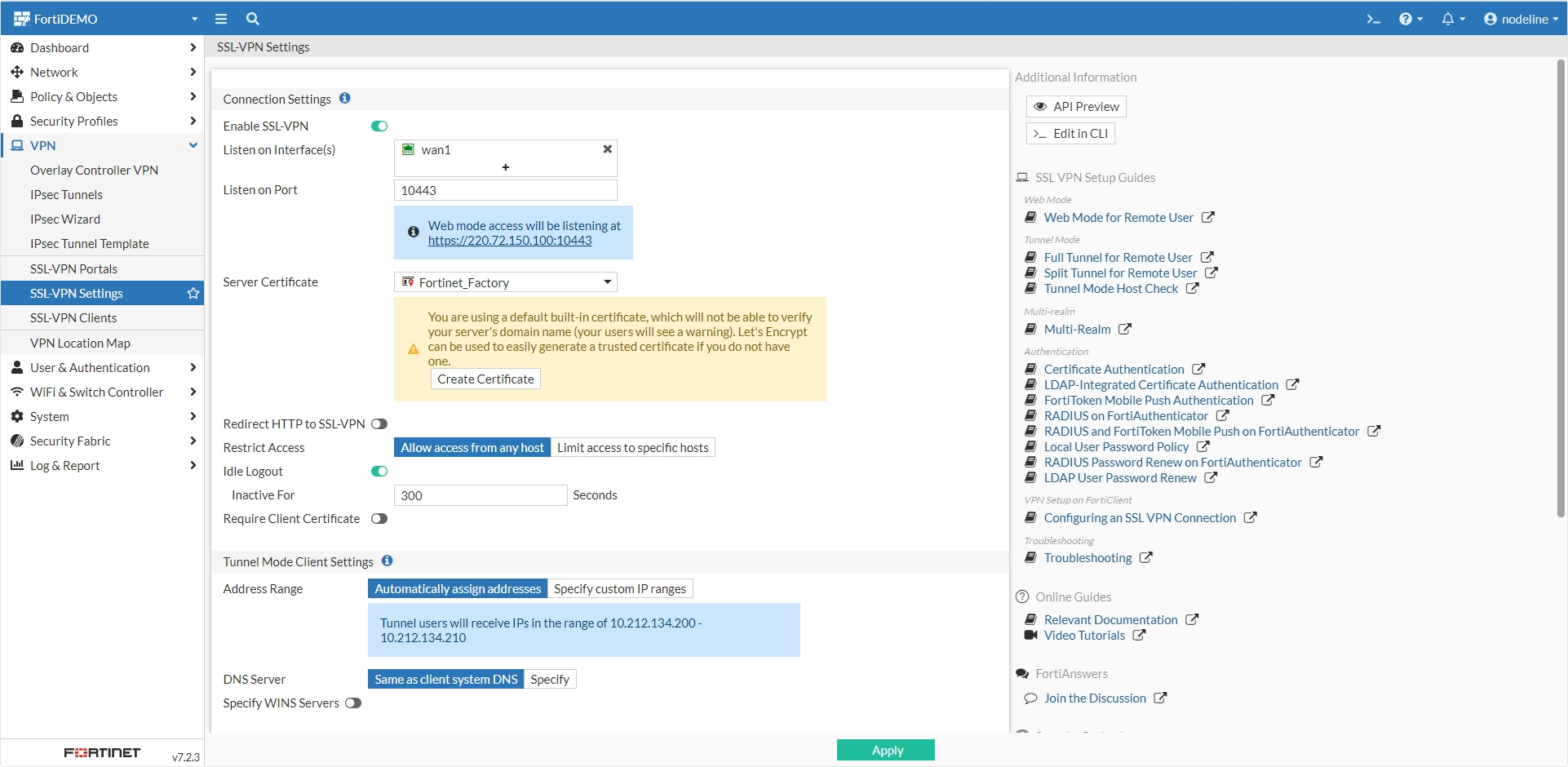

VPN → SSL-VPN Settings 메뉴에서는 SSL VPN에 대한 기본 설정을 진행합니다.

Listen on Interface는 인터페이스가 갖고 있는 FortiGate 아이피를 기준으로 Remote Gateway로 동작합니다.

(일반적으로 SSL VPN은 외부에서 내부로 접근하기 때문에 WAN 인터페이스를 설정합니다.)

SSL VPN은 SSL 인증서가 필요하지만 FortiGate는 사설 인증서를 기본으로 갖고 있기 때문에 Fortinet_Factory를 사용할 수 있습니다.

만약 별도 인증서를 갖고 있다면 System → Certificates 메뉴에서 인증서를 등록한 다음 Server Certificate로 설정이 가능합니다.

이런 경우에는 Require Client Certificate 기능을 통해 디바이스도 해당 인증서를 갖고 있어야 접근이 되도록 설정할 수 있습니다.

Authentication/Protal Mapping은 어떤 계정으로 접근하냐에 따라 Portal를 결정할 수 있습니다.

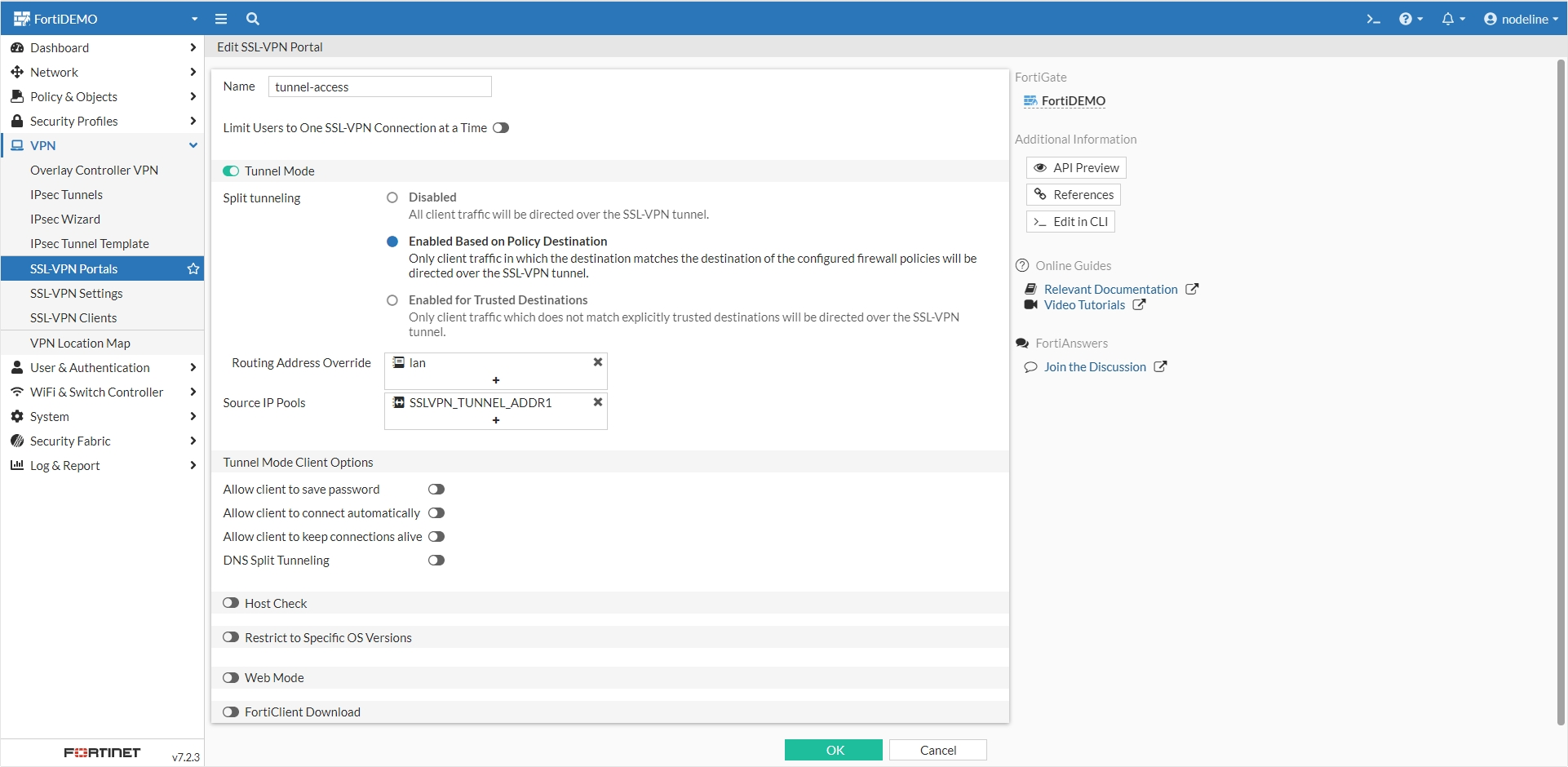

VPN → SSL-VPN Portals 메뉴에서는 Portal를 직접 생성하여 Tunneling Type과 Address, Routing 등을 설정할 수 있습니다.

Tunnel Mode가 체크되어야 SSL VPN이 연결되는 Portal 자체 기능이 활성화 되며 Split tunneling 설정에 따라 Full, Split 설정이 구분됩니다.

- Full Tunneling : 모든 트래픽이 FortiGate를 경유하도록 설정할 수 있습니다.

- Split Tunneling : Routing Address로 구분되는 트래픽에 대해서만 FortiGate를 경유하고 그 외는 자신이 연결된 ISP로 통신합니다.

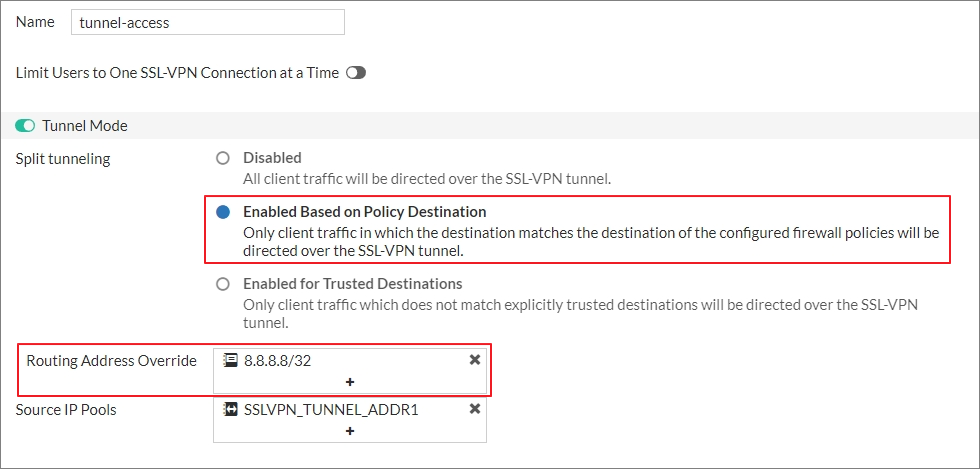

*SSL VPN Tunnel Mode

Disabled

All client traffic will be directed over the SSL-VPN tunnel.

Full Tunneling으로 변환할 수 있으며, 모든 트래픽이 FortiGate(SSL VPN Tunnel)를 경유하도록 설정합니다.

Enabled Based on Policy Destination

Only client traffic in which the destination matches the destination of the configured firewall policies will be directed over the SSL-VPN tunnel.

Split Tunneling으로 변환할 수 있으며, "Routing Address Override"에 추가된 Address가 목적지일때만 FortiGate로 경유합니다.

그 외 목적지는 자신이 연결된 ISP를 통해 트래픽을 송/수신합니다.

Enabled for Trusted Destinations

Only client traffic which does not match explicitly trusted destinations will be directed over the SSL-VPN tunnel.

Split Tunneling으로 변환할 수 있으며, Based on Policy Destination과 정반대로 신뢰할 수 있는 영역을 추가합니다.

추가된 Destination으로 통신할 때에는 ISP로 통신하며 그 외는 신뢰할 수 없기 때문에 FortiGate를 경유합니다.

SSL VPN 관련 정책이 아무것도 없다면 계정 정보와 터널 정보가 있어도 접근이 안됩니다.

Full Tunneling의 경우 Tunnel-to-WAN 정책이 필요합니다.

SSL VPN 연결

FortiClient를 설치하여 VPN Profile를 생성합니다.

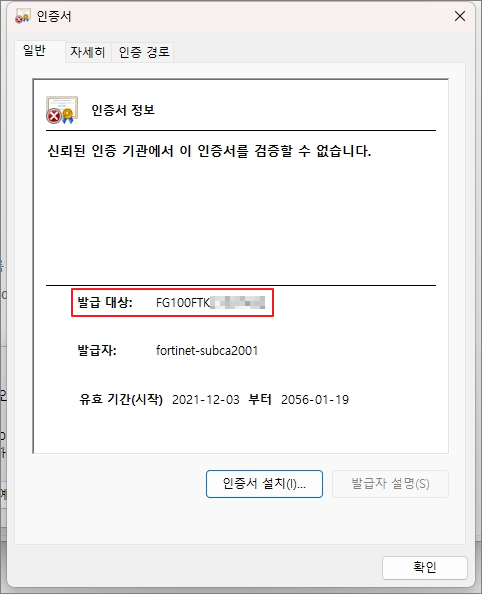

ID/PASSWORD를 사용하여 연결을 시도하면 40%에서 보안 경고가 발생할 수 있습니다.

(FortiGate 사설 인증서는 CA인증서가 아니기 때문에 신뢰 여부에 대한 경고 메시지이며, 예를 눌러 연결을 계속 진행할 수 있습니다.)

👍🏻 Made by NODELINE (ssotok12@naver.com)

Thank you for reading it.

'네트워크(Network) > Fortinet' 카테고리의 다른 글

| [FortiGate] HA(High-Availability) Active-Passive로 구성하는 방법 (1) | 2023.03.10 |

|---|---|

| [FortiGate] SSL VPN WindowsOS Host Check 설정 방법 (0) | 2023.03.09 |

| [FortiGate] Forward Traffic Date display 설정 (0) | 2023.03.05 |